Kamus Indonesia -Arab Al Mufid

Penjelasan :

Kamus Indonesia -Arab Al Mufid adalah sebuah program kamus Arab <-> Indonesia untuk sistem operasi Windows. Untuk menjalankan Al Mufid disarankan menggunakan sistem operasi Windows 2000 atau XP. Karena Al Mufid berbasis Unicode maka tidak bisa dijalankan di Windows 95, 98 dan ME.

Kamus Indonesia -Arab Al Mufid adalah sebuah program kamus Arab <-> Indonesia untuk sistem operasi Windows. Untuk menjalankan Al Mufid disarankan menggunakan sistem operasi Windows 2000 atau XP. Karena Al Mufid berbasis Unicode maka tidak bisa dijalankan di Windows 95, 98 dan ME.

Link :

http://ranahdamai.org/component/option,com_remository/Itemid,63/func,fileinfo/id,49/

Holy Qur'an Ver 8.0

Penjelasan :

Holy Qur'an Ver 8.0 adalah sebuah program Al-Quran lengkap yang memuat terjemahan A-Quran dalam 6 bahasa, yaitu Bahasa Arab, Indonesia, Inggris, Jerman, Prancis, Malaysia, dan Turki. Program ini juga memuat kitab tafsir Tobari, Ibnu Katsir dan Jalalain.

Link :

CD 1

http://ranahdamai.org/component/opti...ileinfo/id,67/

CD 2

http://ranahdamai.org/component/opti...ileinfo/id,68/

http://ranahdamai.org/component/opti...ileinfo/id,67/

CD 2

http://ranahdamai.org/component/opti...ileinfo/id,68/

Revolusioner Qari Al-program

Penjelasan :

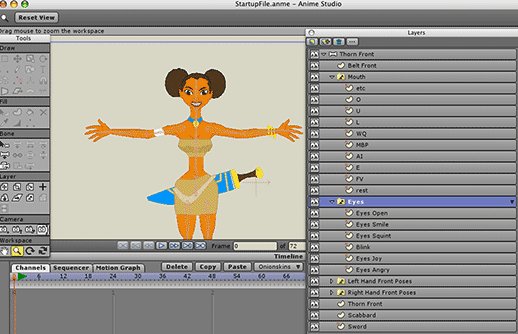

Revolusioner Qari Al-program merupakan software yang dapat membantu Anda belajar bagaimana membaca bahasa Arab dan membaca Al-Quran langsung dari komputer Anda! Al-Qari mencakup semua dasar-dasar membaca bahasa Arab secara mendalam dan kemudian mempersiapkan Anda untuk menguasai otentik Bacaan Alquran program inovatif ini dapat membantu anak-anak belajar, dan orang dewasa menguasai, membaca Quran dengan cara yang mudah. Beberapa fitur dari produk ini meliputi

- Jauh lebih mudah daripada belajar dari buku-buku atau kaset

-Bahkan jika Anda belum pernah baca Quran sebelumnya, Anda dapat mempelajari cara yang tepat dalam membaca dan membaca dari Al-Qari

-Menggunakan kombinasi yang dinamis suara, animasi, grafis, dan teks untuk mengajar pengguna bagaimana cara membaca dan melafalkan Qur'an

-Mengajarkan pengguna tingkat lanjut bagaimana melafalkan Qur'an dengan pengucapan yang benar

- DLL

- Jauh lebih mudah daripada belajar dari buku-buku atau kaset

-Bahkan jika Anda belum pernah baca Quran sebelumnya, Anda dapat mempelajari cara yang tepat dalam membaca dan membaca dari Al-Qari

-Menggunakan kombinasi yang dinamis suara, animasi, grafis, dan teks untuk mengajar pengguna bagaimana cara membaca dan melafalkan Qur'an

-Mengajarkan pengguna tingkat lanjut bagaimana melafalkan Qur'an dengan pengucapan yang benar

- DLL

Faraidh Software

=================================================

Faraidh Software

Ilmu tentang pembagian harta warisan, yang disebut juga ilmu faraidh, sesuai dengan hadits Rasulullah SAW, merupakan ilmu yang sangat sedikit orang yang mengetahuinya. Bahkan ilmu ini merupakan ilmu yang pertama kali akan diangkat (dicabut) dari bumi ini oleh Allah sofware ini, bisa membantu teman-temen belajar dan mempermudah dalam menentukan ilmu waris

Ilmu tentang pembagian harta warisan, yang disebut juga ilmu faraidh, sesuai dengan hadits Rasulullah SAW, merupakan ilmu yang sangat sedikit orang yang mengetahuinya. Bahkan ilmu ini merupakan ilmu yang pertama kali akan diangkat (dicabut) dari bumi ini oleh Allah sofware ini, bisa membantu teman-temen belajar dan mempermudah dalam menentukan ilmu waris

agung

Sholu 3.08.2 New

Program ini bertujuan memberi peringatan kepada pengguna komputer bahwa waktu sholat telah tiba atau sebentar lagi tiba. Sehingga pengguna bisa bersegera untuk mempersiapkan diri untuk menunaikan sholat. Berbeda dengan versi 2.15 ke bawah, mulai versi 3.00 shollu menggunakan koordinat wilayah ( garis lintang dan garis bujur), ketinggian dan beberapa kriteria lainnya. Pengguna hanya perlu setting sekali dan jadwal otomatis akan selalu update. Shollu dilengkapi dengan wilayah-wilayah di Indonesia dan kota-kota besar di dunia. Untuk wilayah lainnya bisa download file tambahan, bisa dilihat dalam help file.

Sejalan dengan perkembangannya, maka fasilitas-fasilitas shollu semakin bertambah, untuk lebih jelasnya bisa melihat langsung di program atau Membaca help file.

Semoga program ini bisa memberikan sesuatu yang bermanfaat bagi kaum muslimin di mana saja.

LISENSI

Program Shollu di release sebagai freeware anda bebas mendistribusikannya dan bahkan dianjurkan menyebarkannya ke saudara sesama muslim. Jazakumullah khoiron kepada anda yang ikut menyebarluaskan program ini.

Izin diberikan secara gratis kepada siapa saja yang menggunakan program, copy, menyebarkan, menyertakan dalam download di web site,CD atau media lainnya asalkan memenuhi kiteria berikut ini :

1. Tidak merubah keaslian software ini, baik dengan cara kracking, reserve engineering, dan cara-cara lainnya.

2. Hak cipta ( copyright ) tetap ada pada penulis.

3. Tidak menambah atau mengurangi keterangan dalam distribusi.

4. Bukan untuk tujuan komersial.

Quran in the Word support Office 2007 NEW

Quran in the Word support Office 2007 NEW

Bagi anda yang sering bergelut dalam dakwah, sering menulis makalah dengan banyak sekali menyisipkan ayat-ayat Al-Qur’an, atau mahasiswa jurusan Agama Islan yang sering mengetikkan ayat Al-Qur’an dalam menyelesaikan tugas, biasanya apa yang anda lakukan? Mengetikkan manual dengan cara menulis huruf per huruf dengan Font Arabic atau menyerah dengan hanya mengetikkan arti dari ayat Al-Qur’an?

Jika jawaban anda jatuh ke pilihan ke-dua itu berarti sama dengan yang saya lakukan. Saya pribadi kalau menemui ayat Al-Qur’an biasanya hanya mengetikkan artinya saja. Ya, memang bagi saya rumit ketika harus mengetikkan huruf per huruf dengan font arabic. Namun hal ini ternyata bisa diatasi dengan menambahkan Plugin Al-Qur’an untuk Microsoft Word. Ya Plugin ini sudah lama saya dapatkan.

Penggunaan plugin ini sangat sederhana dan mudah. Kita haya perlu menginstallnya dengan memilih bahasa Apa yang kita inginkan untuk terjemahannya. Master yang saya miliki bisa untuk terjemahan bahasa Bosnia, English, Farsi, German, Indonesia, Malaysia dan Rusia.

Setelah kita menginstallnya maka di MenuBar Microsoft Word kita akan Ada Menu Al-Quran( Biasanya setelah Menu Help). Di komputer saya kebetulan setelah menu Acrobat.

Selanjutnya jika kita ingin menyisipkan Sebuah ayat Al-Qur’an Kita hanya perli klik di menu Al-Qur’an tersebut, kemudian pilih apakah nanti yang akan kita sisipkan Arab dengan Terjemahannya, Arab saja, Terjemahan saja atau meng-convert secara otomatis format ayat yang kita tulis.

Bagi anda yang sering bergelut dalam dakwah, sering menulis makalah dengan banyak sekali menyisipkan ayat-ayat Al-Qur’an, atau mahasiswa jurusan Agama Islan yang sering mengetikkan ayat Al-Qur’an dalam menyelesaikan tugas, biasanya apa yang anda lakukan? Mengetikkan manual dengan cara menulis huruf per huruf dengan Font Arabic atau menyerah dengan hanya mengetikkan arti dari ayat Al-Qur’an?

Jika jawaban anda jatuh ke pilihan ke-dua itu berarti sama dengan yang saya lakukan. Saya pribadi kalau menemui ayat Al-Qur’an biasanya hanya mengetikkan artinya saja. Ya, memang bagi saya rumit ketika harus mengetikkan huruf per huruf dengan font arabic. Namun hal ini ternyata bisa diatasi dengan menambahkan Plugin Al-Qur’an untuk Microsoft Word. Ya Plugin ini sudah lama saya dapatkan.

Penggunaan plugin ini sangat sederhana dan mudah. Kita haya perlu menginstallnya dengan memilih bahasa Apa yang kita inginkan untuk terjemahannya. Master yang saya miliki bisa untuk terjemahan bahasa Bosnia, English, Farsi, German, Indonesia, Malaysia dan Rusia.

Setelah kita menginstallnya maka di MenuBar Microsoft Word kita akan Ada Menu Al-Quran( Biasanya setelah Menu Help). Di komputer saya kebetulan setelah menu Acrobat.

Selanjutnya jika kita ingin menyisipkan Sebuah ayat Al-Qur’an Kita hanya perli klik di menu Al-Qur’an tersebut, kemudian pilih apakah nanti yang akan kita sisipkan Arab dengan Terjemahannya, Arab saja, Terjemahan saja atau meng-convert secara otomatis format ayat yang kita tulis.

(pilihan asli dalam bahasa Inggris)

Setelah kita memilih Misalnya Arab dan terjemahannya maka akan muncul menu seperti menu di atas. Kita hanya tinggal memilih surat, ayat, ukuran font, jenis penulisan dan pilihan terjemahan.

Anda penasaran, silakan mencoba sendiri

Download

http://ranahdamai.org/component/opti...fileinfo/id,8/

Setelah kita memilih Misalnya Arab dan terjemahannya maka akan muncul menu seperti menu di atas. Kita hanya tinggal memilih surat, ayat, ukuran font, jenis penulisan dan pilihan terjemahan.

Anda penasaran, silakan mencoba sendiri

Download

http://ranahdamai.org/component/opti...fileinfo/id,8/

Bait Al Maal Zakat Register System

Untuk temen-temen yang biasa menjadi Amilin atau bergerak di bidang Zakat fitrah, mal Fidyah, Infaq dan Shodaqoh baik dikantor atau di masjid, pasti agak kesulitan untuk memanajemen Pembukuannya dan laporannya. kini http://ranahdamai.org menyediakan Program untuk memanajemen pembukuan tersebut secara komplit dan detail dengan bahasa indonesia hasil bisa di print dengan jelas dan teratur.

Ketika mengeksekusi file ini. Anda akan langsung dihadapkan pada menu utama. Untuk merubah susunan Tables, Query, Report, dan Form, tekan Shift + Enter untuk melihat Database Window dan anda akan bisa mengaksesnya secara manual. Sistem ini sangat sederhana,

bahkan tanpa menggunakan kode-kode Visual Basic, anda bisa mengotomatisasi semua kegiatan/aktivitas dengan Macro dan Expression Builder. Database ini dibuat berdasarkan kebutuhan Masjid atau Bait Al Maal yang bersangkutan. Silakan mengubahnya menurut kebutuhan. semoga berguna

Database ini dibuat menggunakan Microsoft Access 2000. Jadi untuk mengaksesnya

dibutuhkan aplikasi Microsoft Access antara lain

Dibutuhkan Microsoft Office 2000, XP atau 2003

khusus untuk Microsoft office 2007

ketika database di klik

nanti akan muncul warning

Seperti ini tulisannya

" The "close" macro action cannot run ......"

klik saja OK

Stop all macros

JANGAN DI KLIK DAHULU PROGRAMNYA

Klik Option pada security warning diatas

cEKLIST eNABLE tHIS cONTECT

Link :

http://ranahdamai.org/component/opti...ileinfo/id,99/

Ketika mengeksekusi file ini. Anda akan langsung dihadapkan pada menu utama. Untuk merubah susunan Tables, Query, Report, dan Form, tekan Shift + Enter untuk melihat Database Window dan anda akan bisa mengaksesnya secara manual. Sistem ini sangat sederhana,

bahkan tanpa menggunakan kode-kode Visual Basic, anda bisa mengotomatisasi semua kegiatan/aktivitas dengan Macro dan Expression Builder. Database ini dibuat berdasarkan kebutuhan Masjid atau Bait Al Maal yang bersangkutan. Silakan mengubahnya menurut kebutuhan. semoga berguna

Database ini dibuat menggunakan Microsoft Access 2000. Jadi untuk mengaksesnya

dibutuhkan aplikasi Microsoft Access antara lain

Dibutuhkan Microsoft Office 2000, XP atau 2003

khusus untuk Microsoft office 2007

ketika database di klik

nanti akan muncul warning

Seperti ini tulisannya

" The "close" macro action cannot run ......"

klik saja OK

Stop all macros

JANGAN DI KLIK DAHULU PROGRAMNYA

Klik Option pada security warning diatas

cEKLIST eNABLE tHIS cONTECT

Link :

http://ranahdamai.org/component/opti...ileinfo/id,99/

Tambahan :

Free Arabic Font

http://www.4shared.com/file/57627893/ab2b8110/Arabic_Fonts.html?s=1

Sumber : Here

Special Thanks to :

Semoga Bermanfaat...