Satu lagi varian dari virus Rieysha, dikenal sebagai Rieysha-Prisa. Dibuat masih menggunakan Visual Basic, dan memiliki ukuran tubuh sebesar 34.304 bytes dalam kondisi di-pack menggunakan UPX. Icon virus ini menyerupai icon default sebuah file gambar pada Windows XP, seperti contohnya .JPG. Maka dari itu, ia akan membuat banyak sekali file duplikat untuk menipu user, hingga akan mengakibatkan free space harddisk Anda berkurang. Dengan tidak tersedianya free space yang cukup di harddisk, dapat mengakibatkan Windows tidak dapat running. User juga dapat mengetahui dengan cepat apakah komputernya terinfeksi oleh virus ini apa tidak dengan melihat status jam di pojok kanan bawah, karena biasanya virus ini akan menggantikan tulisan AM/PM menjadi rieysha.

2. Windx-Maxtrox

Virus yang dibuat dengan Visual Basic ini memiliki ukuran tubuh asli sekitar 77Kb, tanpa di-pack. Virus yang diduga kuat berasal dari daerah Sulawesi Utara ini memiliki kemampuan infeksi file executable. Tepatnya, ia akan menginfeksi program yang ada di direktori Program Files. Teknik infeksi yang cukup cerdik ia terapkan untuk menghindari pendeteksian engine heuristic dari antivirus. Ciri khas yang dapat dikenali pada komputer terinfeksi adalah berubahnya gambar wallpaper dari desktop menjadi gambar animasi, Maxtrox.

3. Bungas.vbs

Virus lokal jenis VBScript ini memiliki ukuran tubuh sebesar 7222 bytes. Ia hadir dalam kondisi beberapa string terenkripsi, tentunya untuk menyulitkan pendeteksian dan proses analisa. Menariknya, rutin decryptornya tidak diperlihatkan begitu saja pada source nya, tapi sedikit ia sembunyikan. Virus ini menyebar melalui flash disk, tentunya juga memanfaatkan autorun dari flashdisk. File autorun.inf ia rancang sedemikian rupa, jadi saat user mengakses drive flash disk atau melihat properties dari drive flash disk, virus ini akan aktif.

4. Buxto varian

Virus ini dibuat menggunakan Visual basic. Pada salah satu variannya, seperti contohnya Buxto.C, ia memiliki ukuran tubuh sebesar 266.240 bytes, tanpa di-pack. Icon virus ini menyerupai icon aplikasi browser Mozilla Firefox. Virus ini dikenal dapat membuat autorun di setiap drive yang ia temui untuk dapat menyebar. Dan satu hal, pesan yang disampaikan oleh virus ini cukup nyeleneh, seperti layaknya sebuah pesan iklan.

5. HelloBaby

Saat menyebar, ia akan membuat file Desktop.ini dan autorun.inf dengan attribut hidden dan system. File tersebut akan disebarnya ke setiap drive yang ia temukan pada komputer terinfeksi. Ia juga akan berusaha untuk menyebarkan dirinya pada jaringan setempat dengan sebelumnya telah mematikan fasilitas firewall milik Windows. Pada komputer terinfeksi, akan terdapat beberapa file induk virus. Diantaranya, pada direktori System32, akan ada file dengan nama wmiprvse.exe dan mgrShell.exe, lalu file inti ini akan men-drop file lainnya dari dalam tubuhnya pada direktori Temp dengan nama ctfmon.exe dan pada direktori Windows dengan nama svchost.exe. Dan untuk mempercepat aksi penyebarannya, virus ini pun men-set registry NoDriveTypeAutoRun agar mendukung autorun pada floppy disk.

6. Virgear

Ia hadir dengan icon yang mirip dengan file multimedia milik WinAmp. Varian B memiliki ukuran file 49.152 bytes, tanpa di-pack. Sementara itu, varian C yang kami temukan, memiliki ukuran file sebesar 19.968 bytes, dan di-pack menggunakan UPX. Seperti yang lalu, ia akan menggantikan seluruh file multimedia yang ia temukan seperti MP3, 3GP, AVI, WMV, ASF, MPG, MPEG, MP4, pada komputer korban dengan dirinya sendiri, dengan menggunakan nama yang hampir sama, hanya ditambahkan extension .EXE di akhirnya. Virus ini juga akan mengubah setingan di registry untuk mendukung kelangsungan hidupnya, seperti menyembunyikan Folder Options, mem-blok Regedit, System Restore, dan lainnya. Diketahui, Virgear juga mencoba untuk mem-blok antivirus dan virus lain. Untuk itu, rename (ubah nama) dari PCMAV-CLN.exe sebelum Anda menggunakannya, misalkan menjadi 123456.exe. Dan, pada komputer terinfeksi, ia akan menampilkan kalimat “++++ Makanya jangan handak buka BF ja, neh rasain oleh2 dari amang hacker ++++” pada caption Internet Explorer.

7. Plolonk

Virus produksi lokal yang satu ini dibuat menggunakan Visual Basic, dengan ukuran sebesar 67.072 byte dengan kondisi di-packscramble. Di registry, ia menciptakan item run baru di HKLM, dengan nama service yang menunjuk pada salah satu file induknya yang ada di direktori Windows dengan nama dllhost.exe. Selain itu, pada direktori tersebut dapat ditemukan pula sebuah file gambar yang akan dijadikan wallpaper olehnya dengan nama Pl0Lonx.jpg. Jadi pada komputer terinfeksi, wallpaper desktop dari komputer tersebut akan ia ubah menjadi gambar bertemakan “Linux SuSE”. Selain itu, untuk dapat aktif otomatis, ia juga menempatkan dirinya pada folder StartUp dengan nama Empty.pif. yang kemungkinan besar menggunakan UPX yang di-

8. Autorunme

Virus yang bukan produksi programer lokal ini memiliki ukuran sebesar 26.835 bytes, dan diperkirakan di-pack menggunakan PECompact. Ia tidak memiliki icon, hanya menggunakan icon standar applications dari Windows. Saat menginfeksi, ia mencoba untuk menanamkan file induknya pada direktori C:\Windows\System dengan nama msvc32s.exe dan dengan attribut hidden dan system, serta membuat autorun baru di registry dengan nama “Windows msvc Control Centers”. Virus yang dapat menyebar melalui media penyimpan data seperti flash disk ini juga dapat menyebar melalui aplikasi Instant Messaging. Pada flash disk, ia akan membuat folder tiruan Recycle Bin yang berisi file dengan nama autorunme.exe, lalu mengarahkan autorun.inf untuk menjalankan file virus tersebut. Jadi, saat user mencolokan flash disk tersebut lalu mengakses drive yang dimaksud, virus tersebut akan aktif.

9. Microso varian

Virus ini hadir dengan 3 buah file, yakni MicroSoft.pif, MicroSoft.bat, dan MicroSoft.vbs. Ketiga file tersebut saling terkait. Namun, ada satu file yang merupakan induk dari ketiganya, yakni MicroSoft.pif. Pada salah satu variannya, ia memiliki ukuran file sebesar 18.432 bytes. Virus luar ini saat beraksi akan mengeluarkan beberapa file .DLL dari dalam tubuhnya yakni Jview.dll dan AcXtrnel.dll yang akan mencoba aktif dengan menginjeksikan pada explorer.exe atau dijalankan melalui Rundll32.exe.

10. Kalong.vbs varian

Virus jenis VBScript ini telah lumayan lama malang melintang. Variannya sudah mencapai Kalong.vbs.G. Perubahan yang dilakukan tiap varian tidak terlalu signifikan. Contohnya Kalong.vbs.E. Virus yang memiliki ukuran tubuh sebesar 5.908 bytes ini, dalam aksinya akan membuat file autorun.inf di setiap root drive yang ia temukan, tentunya untuk mempermudahnya dalam melakukan penyebaran. Selain file itu, Anda juga akan menemukan file dengan nama k4l0n62.sys.vbs, tentunya dengan attribut hidden. Pada komputer terinfeksi, ia pun akan menampakan kehadirannya pada caption Internet Explorer, dengan mengubahnya menjadi kata-kata cacian berbau pornografi.

Begitu pula folder option dan proses-proses lainnya yang didisable untuk memperpanjang kinerja virus itu sendiri.

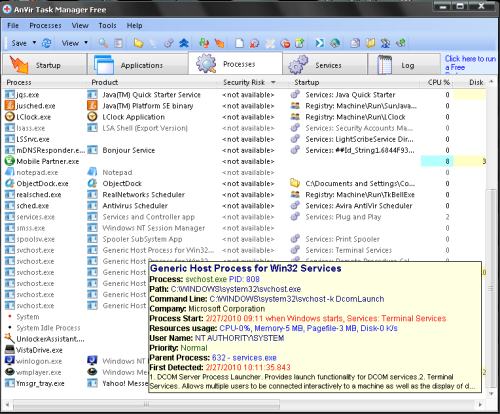

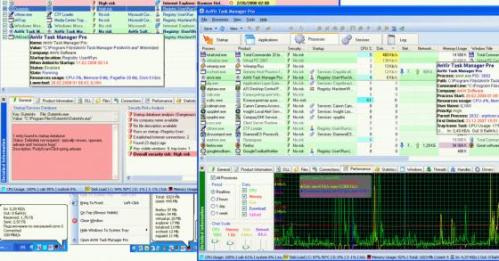

Begitu pula folder option dan proses-proses lainnya yang didisable untuk memperpanjang kinerja virus itu sendiri. ketika mengakses msconfig. Alternatif yang bagus untuk itu adalah tool Autoruns, satu publish dengan Process Explorer. Autoruns mempunyai banyak keterangan dari lokasi berjalannya suatu proses dari startup, menunjukkan program yang megnkonfigurasi ketika system booting dan login.

ketika mengakses msconfig. Alternatif yang bagus untuk itu adalah tool Autoruns, satu publish dengan Process Explorer. Autoruns mempunyai banyak keterangan dari lokasi berjalannya suatu proses dari startup, menunjukkan program yang megnkonfigurasi ketika system booting dan login. pasti tanya.. lho.. kok ada link donlotnya???

pasti tanya.. lho.. kok ada link donlotnya???